Symantec DLP Network Discover for MS SQL

您必須安裝 JDBC 驅動程式,才能掃描每種資料庫類型。

安裝 JDBC 驅動程式

1 取得相關 JDBC 驅動程式。

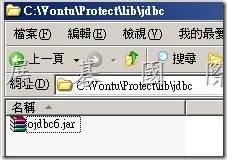

l Oracle 驅動程式已隨 Network Discover Server 一起安裝在預設 SQL 驅動

程式目錄 Protect/lib/jdbc 中。

JDBC 驅動程式為 Oracle JDBC 驅動程式 10.2.0.3.0 版。

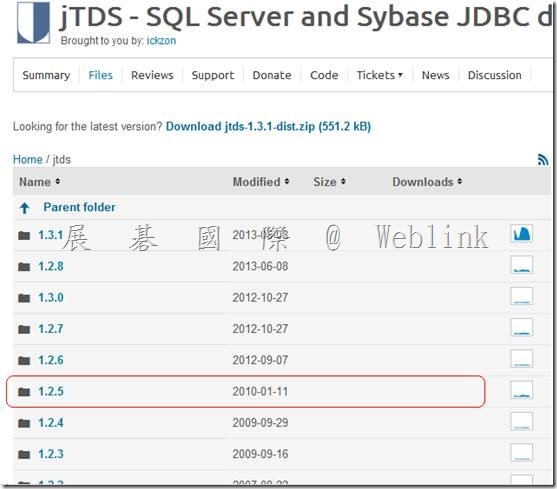

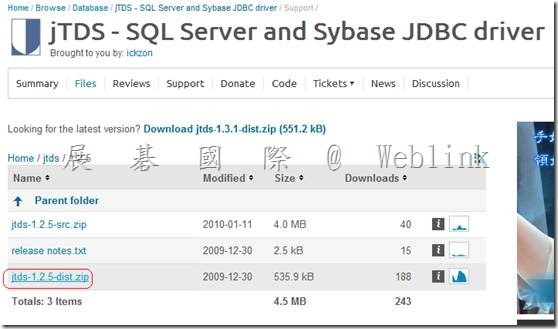

l 對於 Microsoft SQL Server,開放來源驅動程式 jTDS 可從 Source Forge 取

得,其網址為:http://jtds.sourceforge.net/

http://sourceforge.net/projects/jtds/files/

1.3.1 太新不支援

jTDS – SQL Server and Sybase JDBC driver – Browse -jtds at SourceForge.net

http://sourceforge.net/projects/jtds/files/jtds/

jTDS JDBC 驅動程式 1.2.2 版已經 Network Discover 測試過。

l 若為 DB2,IBM 驅動程式 JAR 檔案位於 IBM DB2 發布的 java 資料夾下。

您可以從 IBM 網站 http://www.ibm.com/db2 取得這些檔案。

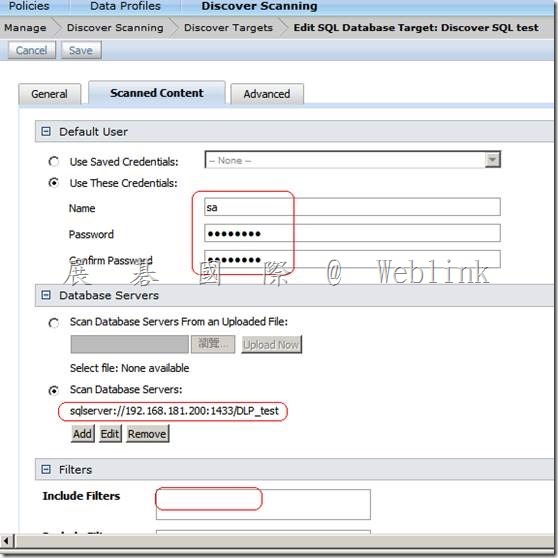

設定 SQL 資料庫的掃描1011

安裝 SQL 資料庫目標的 JDBC 驅動程式

IBM JDBC 驅動程式 1.4.2 版已經 Network Discover 測試過。

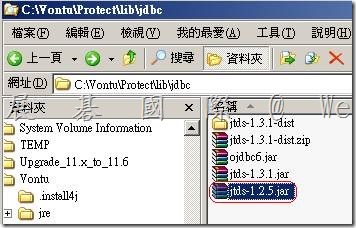

2 將驅動程式檔案複製到預設 SQL 驅動程式目錄 Protect/lib/jdbc。

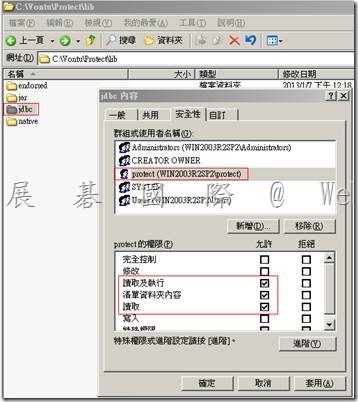

3 變更 JDBC 驅動程式檔案的權限,讓 Protect 使用者至少具有閱讀權限。

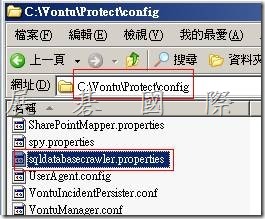

4 sqldatabasecrawler.properties 檔案可能也必須修改為指定選定驅動程式

的正確 JAR 名稱。

C:\Vontu\Protect\config

請參閱第 1012 頁的「SQL 資料庫掃描組態內容」。

SQL 資料庫掃描組態內容

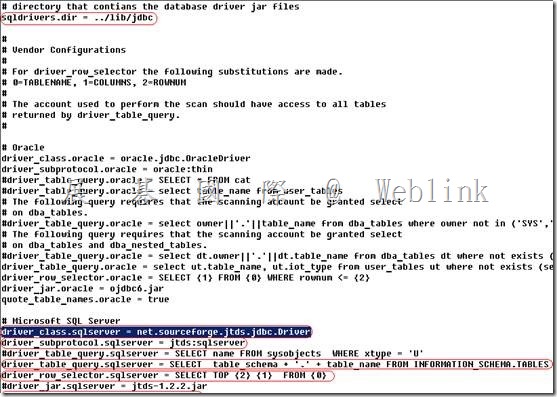

您可以在 Network Discover Server 上的 sqldatabasecrawler.properties 組態

檔中編輯以下組態內容:

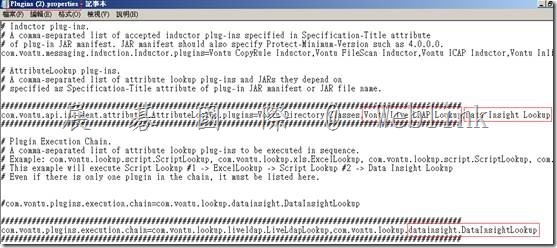

l driver_class.vendor_name

指定要使用的 JDBC 驅動程式的類別名稱。此驅動程式的 JAR 檔案必須包含在

sqldrivers.dir 中所指定的目錄,並必須命名為 driver_jar.vendor_name。

範例:

driver_class.sqlserver = net.sourceforge.jtds.jdbc.Driver

l driver_subprotocol.vendor_name

指定 JDBC 連線字串的子通訊協定部分。

範例:

driver_subprotocol.sqlserver = jtds:sqlserver

l driver_jar.vendor_name

指定驅動程式所需的 JAR 檔案清單。JAR 檔案儲存在 sqldrivers.dir 中所指

定的目錄。

請參閱第 1011 頁的「安裝 SQL 資料庫目標的 JDBC 驅動程式」。

範例:

driver_jar.sqlserver = jtds-1.2.2.jar

driver_jar.db2 = db2jcc.jar, db2jcc_license_cu.jar

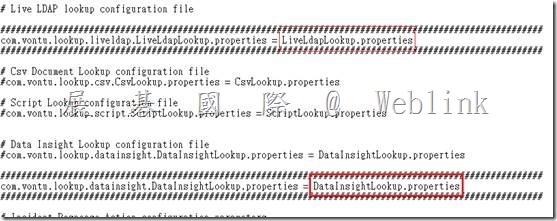

l driver_table_query.vendor_name

指定傳回要掃描之表格清單所要執行的查詢。通常,查詢應傳回資料庫中的所

有使用者表格。請注意,執行此查詢的資料庫帳戶需要由資料庫管理員授予其

適當的權限。

您必須使用帳戶來掃描能夠在 sqldatabasecrawler.properties 中設定

driver_table_query 的內容,並傳回結果。您可以使用 sqlplus 以掃描使用

設定 SQL 資料庫的掃描

SQL 資料庫掃描組態內容

1012

者身分登入來測試掃描組態,並執行查詢。如果取得結果,您便擁有完成掃描

的權限。如果沒有取得結果,則您必須變更查詢,或變更掃描使用者的權限。

範例:

driver_table_query.sqlserver = SELECT table_schema

+ ‘.’ + table_name FROM information_schema.tables

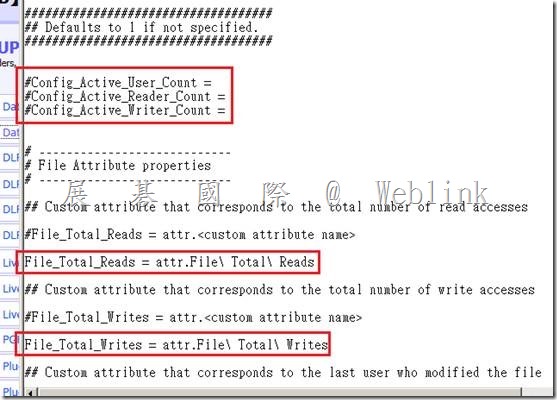

l driver_row_selector.vendor_name

指定用於從表格選取列的查詢格式。此廠商名稱會視資料庫而異。對於最常見

的資料庫,sqldatabasecrawler.properties 組態檔包含了範例。

查詢中使用以下替代變數:

0=TABLENAME

1=COLUMNS

2=ROWNUM

範例:

driver_row_selector.sqlserver = SELECT TOP {2} {1} FROM {0}

l quote_table_names.vendor_name

指定是否在建立列選擇查詢之前將表格名稱用引號括起來。啟用此功能會允許

掃描含有數字名稱的表格。例如,將名稱用引號括起來後,Payroll.1 變為

“Payroll”.“1”。

範例:

quote_table_names.sqlserver=true

l sqldrivers.dir

指定放置 JDBC 驅動程式 JAR 檔案的目錄位置。